Le 11 janvier 2013 à New-York, Aaron Swartz[1]

mettait fin à ses jours. Il était l’objet d’une procédure depuis janvier 2011

pour un acte des plus bénins : cet intellectuel de 26 ans avait copié 4

millions d’articles scientifiques de la base JSTOR au contenu de laquelle il

avait droit d’accès du fait de ses activités au MIT. Bien que l’intégralité de

ces articles ait été financée par des fonds publics, la plupart ne pouvaient

être consultés qu’avec une souscription. C’est en signe de protestation contre

les limitations d’accès à un bien commun qu’Aaron Swartz a commis cet acte. Etant

un des fers de lance du mouvement revendiquant un accès libre aux informations[2],

Aaron Swartz n’a pourtant jamais rediffusé ces fichiers et les a rendus en juin

2011 au MIT. Dès le mois suivant il était cependant mis en accusation par un

procureur, qui a encore alourdi les charges pesant contre lui en septembre

2012. Aaron Swartz était alors l’objet, toujours pour les mêmes faits, de 13

chefs d’accusation et encourait jusqu’à 35 ans de prison, 1 million de dollar

d’amende accompagnés de procédures de

rétorsion aggravées. À titre de comparaison éclairante, la loi U.S. punit d’un maximum

de 20 ans de prison les faits qualifiés d’aider des terroristes à se

procurer une arme nucléaire.[3]

En ce premier jour de mémoire[4]

, il nous semble important de souligner la contribution essentielle d’Aaron

Swartz dans le domaine de la politique des libertés individuelles. Celles-ci

sont en effet à nouveau profondément questionnées avec l’émergence des systèmes d’informations sociaux et l’accès de

masse à internet. C’est ici un moment historique où les trois entités du pacte

social (les citoyens, les entreprises et l’Etat) sont dans l’obligation de

redéfinir attentivement leur positionnement respectif, et qui survient

conjointement au déclin des Etats-Unis sur la scène internationale. Nous y

reviendrons en dernière partie après avoir discuté :

- La symbolique du geste d’Aaron Swartz

- Les conséquences immédiatement observées

- Les autres conséquences que l’on peut attendre des tendances lourdes ainsi mises en lumière

Tout un symbole

Aaron Swartz vivant est déjà un symbole : jeune,

inventif, entrepreneur de start-ups, intellectuel engagé, progressiste, il a

déjà acquis un prestige certain dans la génération connectée par le courage de

ses positions sur les libertés individuelles menacées et son lobby contre la

loi SOPA. C’est aussi un symbole pour le système qui érode les libertés

individuelles de manière accélérée depuis 2001.[5]

La mort d’Aaron Swartz nous rappelle celle de Mohamed Bouazizi, qui

s’est lui aussi suicidé à 26 ans en signe de protestation ultime contre la

politique de son gouvernement. Son geste sera un symbole pour toute une

génération de jeunes qui se reconnaitront en lui. De la même manière, la mort

d’Aaron Swartz est aussi un geste politique, celui d’un homme persécuté par un

système judiciaire qui trahit ses citoyens au lieu de les protéger[6].

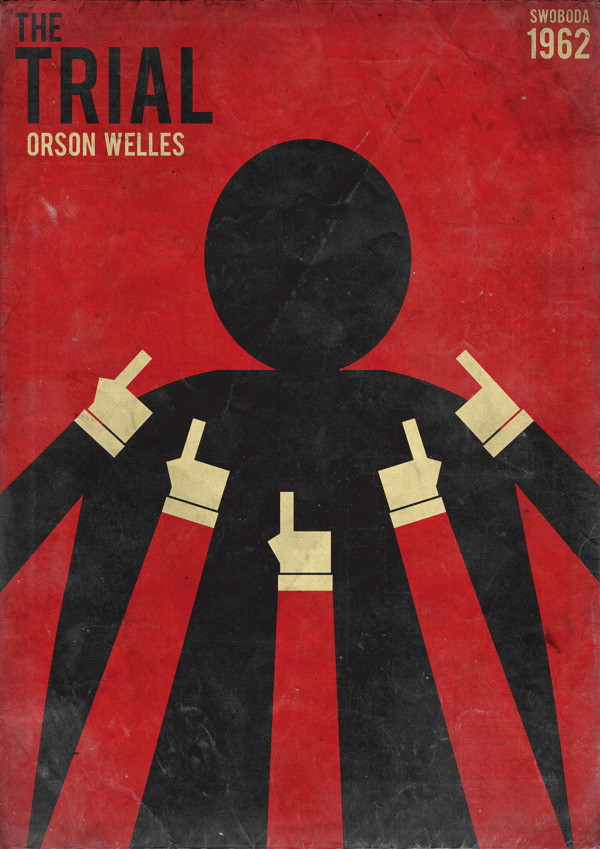

Les deux années de procédures kafkaïennes[7]

où le procureur outrepasse sans aucun contrôle l’esprit et la lettre des lois

en utilisant un texte entré en vigueur un mois après l’entrée des U.S. dans la

première guerre mondiale[8]

ou le très controversé CFAA[9]

dans le seul objectif de contraindre Aaron Swartz à plaider coupable pour lui

permettre d’obtenir une sentence plus faible, ne nous rappelle rien d’autre que

Le Procès[10],

où un homme de 30 ans est brusquement entraîné dans un système judiciaire

arbitraire, inhumain et absurde. Aaron Swartz aura finalement une

conscience morale plus forte que celle

de Joseph K. Sa lucidité, et non son désespoir, lui indique que « la seule

façon de ne pas perdre au jeu auquel le gouvernement le contraint, c’est de ne

pas jouer ». S’il sort ensuite du jeu, c’est nous qui endossons son

témoignage[11].

Les premières conséquences

La mort d’Aaron Swartz présente tous les ingrédients pour

accélérer une prise

de conscience au sein de la communauté connectée. Comme tout symbole, il

est fédérateur.

La partie change de dimension, mais pas de perspectives. Les

nouveaux acteurs ne se sentent pas seulement concernés ; ils se sentent

eux-mêmes visés par les intentions politiques d’un système judiciaire

coercitif, qui ignore superbement les dérives extraordinaires des acteurs du

système financier et qui persécute les défenseurs des libertés individuelles.

Cette idée même du sens commun de la justice bafouée est capable de fédérer

au-delà des frontières traditionnelles des partis. Ce n’est pas un petit groupe

de personnes qui est remis ouvertement en cause, mais bien la réelle légitimité

d’un système de gouvernement qui autorise de tels traitements judiciaires.

C’est donc une profonde crise politique qui s’annonce.

Les premières initiatives sont de deux ordres :

1) La mobilisation « Opération

Angel » tout d’abord, qui vise à prolonger immédiatement l’action

politique de Aaron Swartz en modifiant

la loi CFAA, par un lobbying contre la proposition de loi CISPA, ou des pétitions pour remplacer les

procureurs et intervenants clés dans l’affaire Aaron Swartz. Ces actions sont

publiques et se prolongent en manifestations dans la rue. Pour les participants

elles sont connectées au mouvement Anonymous, qui est le groupe politique

informel le plus proche des positions d’Aaron Swartz. Ainsi le port des célèbres

masques et les #Anonymous sont fortement corrélés à ces manifestations :

2) La radicalisation du mouvement apparait dès le 25 janvier

avec le hacking

du site ussc.gov qui lance la phase publique de la mobilisation « Last

Resort » (dernier recourt). Ce type de radicalisation avait été anticipée.

Il s’agit ici d’une action à visée médiatique, qui se

déroule exclusivement sur Internet et aux marges des lois en vigueur. Le message

diffusé[12]

à cette occasion par ce collectif de la mouvance Anonymous exprime très

clairement plusieurs motivations :

- Qu’il s’agit d’une opération préparée de longue haleine en réponse aux arrestations d’hacktivistes. On pense notamment à l’arrestation du groupe LulzSec, aux US et en Europe[13] suite au retournement de « Sabu » en 2011, qui a été convaincu de collaborer en tant qu’agent double avec le FBI. Les peines encourues sont toujours supérieures à 20 ans de prison.

- Que son déclanchement est la conséquence de la mort d’Aaron Swartz, directement causée par la persécution d’Etat dont il a fait l’objet ;

- Que le sens commun de la justice est au-dessus de l’expression de la loi par l’Etat, quand celle-ci est perçue comme une trahison de l’intérêt des citoyens ou de leurs libertés ;

- Qu’il n’y a pas de volonté de négocier ; c’est un ultimatum qui est lancé au gouvernement pour qu’il lance une réforme en profondeur des nombreuses lois liberticides ;

- Qu’il s’agit d’une pure expression politique du combat en cours entre citoyens et Etat pour préserver les libertés individuelles, et pas une simple performance technique à des fins de publicité. Si des interlocuteurs sont désignés pour les réformes à engager, il s’agit d’intellectuels progressistes qui n’ont aucun lien avec ces hackings ;

- Qu’il ne peut y avoir qu’une seule issue : la mise en place par le gouvernement des réformes exigées. Le combat ne cessera pas avant cela ; il s’étend donc dans le temps et dans l’espace puisque plusieurs sites fédéraux ont été infiltrés selon Anonymous ;

- Que le message s’adresse aux citoyens du monde entier, et pas seulement aux Américains même si c’est seulement ce dernier qui est visé ; c’est une caractéristique essentielle de ce mouvement de contestation, qui recrute des membres actifs au-delà des frontières, même pour des causes dont on pourrait naïvement penser qu’elles ne concernent que les citoyens américains ;

Après le DoJ: la FED attaquée

On remarque que cet ultimatum pouvait prendre de court le

reste du mouvement Anonymous, jusqu’à présent plus modéré. Pourtant cette

opération a été « validée » par le reste du mouvement (ses auteurs

ont notamment participé à de nombreuses autres opérations préalables) et est

ainsi officiellement supportée par le collectif #YAN chargé de médiatiser les

opérations. Les très rares messages qui expriment des doutes ou des distances n’ont

aucun écho (j’exclue les milliers

de comptes twitter tout juste piratés et qui ont tous le même jour diffusé

le même commentaire négatif pour discréditer cette opération). Désormais, il n’est

pas exagéré de dire que tout membre d’Anonymous qui ne souhaiterait pas être

confondu avec cette rébellion contre le gouvernement U.S. devrait au préalable créer

pour se distinguer un autre « concept-chapeau », une autre marque.

Anonymous a répondu à la logique d’escalade imposée par l’érosion programmée

des libertés civiques.

Deuxième remarque : le premier hacking de cette

opération s’est accompagnée de la diffusion de plusieurs archives cryptées, pour

l’instant sans la clé de lecture. Elles contiennent sans doute des fichiers

récupérés sur des sites fédéraux. Ce choix de diffusion, s’il vise

explicitement à contacter de manière sécurisée des journaux, n’utilise pas les

procédures déjà rodées du canal Wikileaks. Cela a surpris la communauté et entraîné un doute chez les

médias qui redoutent déjà de ne plus être protégés par le 1er

amendement[14], jusqu’à

la diffusion le 4 février d’une liste de 4600 noms de hauts représentants des

institutions financières des U.S. avec leurs coordonnées et mots de passe

(cryptés), obtenus en hackant certains sites de la Reserve Federale.

La Fed a bien tenté de minimiser cette infiltration[15],

mais après la nouvelle diffusion le 8 février d’un listing de 120 000 fichiers

présents sur plusieurs serveurs de la FED[16],

il faut en tirer d’autres conséquences :

- L'immense majorité de ces fichiers sont d'accès public, mais pas tous. Ces Anonymous ont eu accès pendant une longue durée au système de fichiers de ces serveurs, en lecture et en écriture ;

- Il est donc parfaitement possible que les Anonymous aient pu placer de nouveaux fichiers java ou des scripts ColdFusion en remplacement de certains présents, ce qui potentiellement pouvait permettre d’enregistrer les mots de passe circulant dans le flot d’exécution de l’application utilisée par les banquiers, lesquels sont à ce moment-là le plus souvent stockés en mémoire et sans cryptage.

- En effet, il faut s’interroger sur le fait de diffuser la liste des mots de passe cryptés sur Internet : la première mesure prise sera de réinitialiser tous les mots de passe une fois l’application restaurée par la FED dans un état non compromis (ou sensé l’être !... si un attaquant était en mesure d’opérer en mode "man-in-the-middle" ou avec un code applicatif compromis à ce moment critique, il récupérerait en quelques heures ses logs avec tous les nouveaux mots de passe non cryptés qui viennent d'être choisis par les utilisateurs…).

- Pour notre part, cela signifie que ces mots de passe avaient déjà remplis leur usage pour les Anonymous, c’est-à-dire que leur valeur était connue… et qu’ils avaient déjà été utilisés par ailleurs. Etre en capacité de modifier les fichiers du serveur d’applications signifie pouvoir envoyer sur le PC des banquiers utilisateurs un code approprié qui peut exploiter leurs configurations précises : plugins java, flash, navigateur… les failles « zero-day » de ces composants deviennent particulièrement faciles à utiliser pour récupérer ensuite d’autres informations ou fichiers directement sur le PC de ces utilisateurs. Le listing diffusé des fichiers n’en fait pas mention… mais cette opération Last Resort ne fait que commencer. On comprend qu'outre les noms et adresse livrés au public, le plus déstabilisant pour le système financier U.S. c’est ce que nous ignorons encore et qui soit en la possession des Anonymous tant les possibilités sont vastes ! C’est une pratique habituelle des guerres de l’information.

Le même jour, Bloomberg annonçait qu’Obama avait l’intention d’accélérer

la publication d’un ordre exécutif présidentiel permettant d’accroître la

cybersurveillance[17]

(aussi nommé cybersécurité suivant de quel côté on se trouve) dans la lignée de la proposition

CISPA. L'escalade continue.

Terminons cette partie par une précision :

l’ex-policier Dorner a

lancé le 4 février une vengeance personnelle meurtrière contre plusieurs

personnes de son ancien service, en publiant auparavant sur sa page facebook un

long manifeste

intitulé lui aussi Last Resort.

Cet homme, patriote et soldat, qui a totalement perdu confiance dans le système judiciaire et policier de Los Angeles, qui se déclare explicitement soutenir Obama et le camp démocrate, est

contre la vente libre des armes à feu, n’a aucune connexion avec l’opération des Anonymous.

Pour reprendre le titre du dernier fichier diffusé par ces

Anonymous : « Dorner est un symptôme, pas un syndrome »

[part 3 to be continued soon]

[2] Standard

RSS, Open Access, Creative Commons, Demand Progress, mouvement contre la loi

SOPA/PIPA

[3] “Participation in nuclear and

weapons of mass destruction threats to the United States”, 18 USC § 832

[5] The military Keynesianism of the U.S. and the Road to Tyranny, Conscience-sociale.org, 9/13/2012

[7] Voir aussi “DOJ:

We Can’t Tell Which Secret Application of Section 215 Prevents Us From Telling

You How You’re Surveilled”, 02/01/2013

[18] En réponse à cet ordre présidentiel (critiqué ici), le 4ème round de l'opération a été déclenché au moment du discours sur l'Etat de l'Union le 12 février (#OpSOTU). Ce fut un échec, sans doute par manque de temps de préparation des détails techniques. Mais on peut se demander pourquoi les leaders de #OpLastResort n'ont pas dévoilé à cette occasion la ou les clés de décryptage des fichiers "warheads" qu'ils avaient diffusé au départ de l'opération, puisque cet ordre présidentiel représente justement les lois liberticides contre lesquelles ils s'élèvent. Ils se sont contentés de dire qu'il y aurait 12 rounds dans ce combat contre le gouvernement US.

Le 17 février, un autre Anonymous apparemment indépendant des leaders de l'opération #OpLastResort a diffusé sur Zerobin des données brutes qu'il déclare extraites d'une base de données du site State.gov, le ministère des affaires étrangères US. Dans l'attente de confirmations, il faut rester prudent à ce sujet pour l'instant, des manipulations restent parfaitement possibles. Rien de plus facile que de créer des fausses données apparemment ou partiellement vraies.

Le jour d'après, les leaders d'#OpLastResort ont annoncé un nouveau hack sur une banque d'investissement qui s'occupe notamment des Municipal bonds. C'est un client de l'agence Stratfor qui avait été hackée par Anonymous et dont un important historique d'emails avait ensuite été diffusé via Wikileaks début 2012. Voir cet article de ZdNet.

Le 17 février, un autre Anonymous apparemment indépendant des leaders de l'opération #OpLastResort a diffusé sur Zerobin des données brutes qu'il déclare extraites d'une base de données du site State.gov, le ministère des affaires étrangères US. Dans l'attente de confirmations, il faut rester prudent à ce sujet pour l'instant, des manipulations restent parfaitement possibles. Rien de plus facile que de créer des fausses données apparemment ou partiellement vraies.

Le jour d'après, les leaders d'#OpLastResort ont annoncé un nouveau hack sur une banque d'investissement qui s'occupe notamment des Municipal bonds. C'est un client de l'agence Stratfor qui avait été hackée par Anonymous et dont un important historique d'emails avait ensuite été diffusé via Wikileaks début 2012. Voir cet article de ZdNet.

Aucun commentaire:

Enregistrer un commentaire